Мошеннический сайт – это ресурс, который внешне копирует известный бренд, банк, магазин или сервис, но создан с единственной целью: обманом получить ваши деньги или личные данные. Такие сайты называют фишинговыми – от английского fishing, «рыбная ловля»: злоумышленники буквально забрасывают удочку в надежде, что вы клюнете.

Помимо классического фишинга, встречаются поддельные интернет-магазины, которые принимают оплату и исчезают, а также сайты с вредоносным кодом – достаточно зайти, чтобы устройство заразилось вирусом.

Три главных риска, с которыми сталкивается жертва:

- потеря денег – оплата несуществующего товара или прямое списание средств с карты;

- утечка паролей и личных данных – логины, номера документов, данные карт попадают к мошенникам;

- заражение устройства – вредоносное ПО открывает доступ к вашим файлам, переписке и банковским приложениям.

Содержание:

- Первые признаки: на что обратить внимание до перехода по ссылке

- Как проверить сайт по адресной строке (URL)

- SSL-сертификат и безопасное подключение

- Анализ содержания сайта: 5 явных признаков подделки

- Дополнительные инструменты проверки

- Что делать, если вы уже ввели данные на мошенническом сайте

- Чек-лист: как распознать мошеннический сайт за 1 минуту

На что обратить внимание до перехода по ссылке

Большинство жертв фишинга переходят по ссылке еще до того, как успевают что-либо заподозрить. Именно поэтому первый рубеж защиты – анализ самого сообщения, а не сайта.

Подозрительная ссылка почти всегда сопровождается давлением на эмоции: «ваш аккаунт заблокирован», «вы выиграли приз», «штраф не оплачен – задолженность растет», «акция заканчивается через 10 минут». Схема рассчитана на то, что тревога или жадность отключат критическое мышление. Если сообщение требует немедленного действия – это уже первый тревожный сигнал.

Обращайте внимание на несоответствие отправителя и содержания: письмо якобы от Госуслуг, но адрес отправителя – случайный набор букв на gmail.com. В мессенджерах мошенники часто пишут от имени «службы безопасности банка» или копируют аккаунты знакомых.

Каналы распространения мошеннических ссылок

Поддельные ссылки распространяются через:

- фишинговые письма на электронную почту;

- личные сообщения в мессенджерах и социальных сетях;

- рекламные объявления в поисковой выдаче и баннеры на сайтах;

- QR-коды на улице, в кафе, на листовках и упаковках.

Типичный пример: «Уважаемый клиент, ваш аккаунт временно заблокирован в целях безопасности. Срочно подтвердите данные по ссылке: sberbank-secure-id.ru»

Заметьте: слово «срочно», имитация официального тона и ссылка, которая лишь похожа на настоящую – три признака одновременно.

Как проверить сайт по адресной строке (URL)

Адресная строка браузера – самый надежный инструмент проверки, которым умеет пользоваться далеко не каждый. Мошенники это знают и активно эксплуатируют невнимательность.

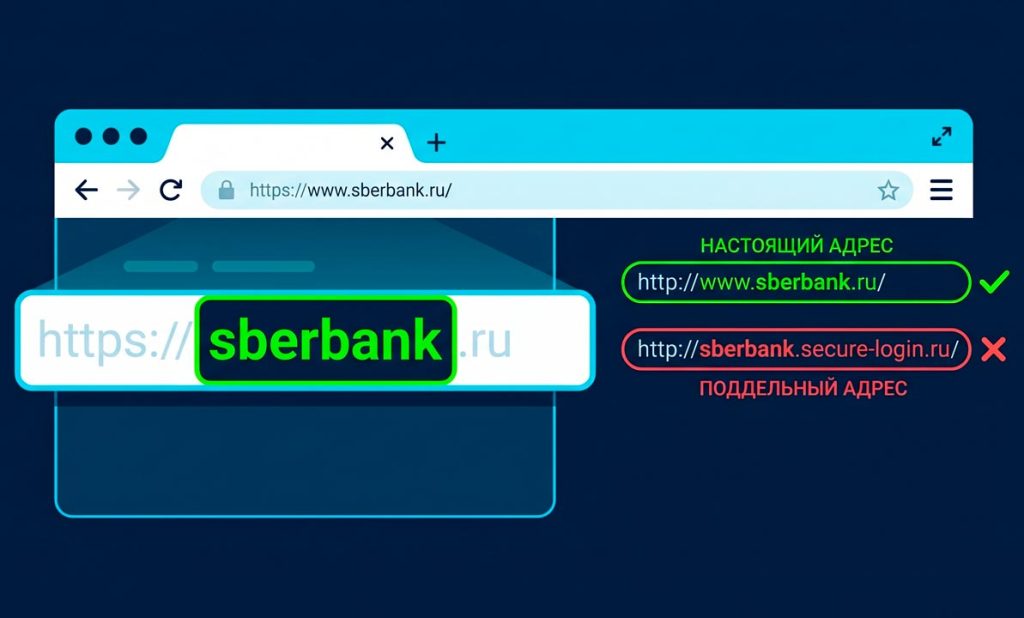

Главное правило: смотрите на домен второго уровня – слово, стоящее непосредственно перед последней точкой и доменной зоной. Например, в адресе sberbank.ru домен второго уровня – sberbank. Все, что стоит левее через точку – лишь поддомен, которым владелец распоряжается по своему усмотрению. Адрес sberbank.secure-login.ru означает, что вы находитесь на сайте secure-login.ru, а не Сбербанка.

Распространенные уловки при подделке домена:

Тайпсквоттинг – намеренная опечатка в расчете на невнимательность: gosuslugi-online.ru вместо gosuslugi.ru, yandеx.ru с кириллической«е» вместо латинской.

Омоглифы – символы, визуально неотличимые от букв: цифра 0 вместо буквы O, 1 вместо l. Такой домен выглядит идентично, но технически – совершенно другой адрес.

Комбинированные домены – к настоящему бренду добавляют слово: gazprom-lk.com, sberbank-online.net. Владелец этих доменов не имеет отношения к упомянутым компаниям.

Нестандартные зоны – .icu, .top, .xyz, .cc сами по себе не признак мошенничества, но в сочетании с названием крупного бренда – повод насторожиться.

| Настоящий адрес | Поддельный адрес |

| gazprom.ru | gazpr0m.ru |

| sberbank.ru | sberbank.secure-login.ru |

| gosuslugi.ru | gosuslugi-lichny-cabinet.com |

| wildberries.ru | wildberries.top |

Проверка возраста и владельца домена через Whois

Если адрес вызывает сомнения, проверьте домен через Whois-сервис Cloud4box. Введите адрес сайта и посмотрите дату регистрации и владельца. Сайту два дня, а владелец – частное лицо? Это красный флаг, особенно если ресурс выдает себя за крупный магазин или банк.

Запомните: главный ориентир при анализе URL – домен второго уровня. Все, что стоит левее него, контролирует владелец сайта, а не оригинальный бренд.

SSL-сертификат и безопасное подключение

Многие пользователи считают, что замок в адресной строке и префикс https:// означают: сайту можно доверять. Это опасное заблуждение.

https:// означает лишь одно: соединение между вашим браузером и сервером зашифровано, и посторонний не перехватит передаваемые данные. Но кому именно вы их отправляете – замок не гарантирует. HTTPS ≠ доверие.

Мошенники без труда получают бесплатные SSL-сертификаты – например, через Let’s Encrypt. Процедура занимает минуты и не требует подтверждения личности или принадлежности к организации. Поэтому фишинговый сайт вполне может иметь замок и шифрованное соединение.

Чтобы узнать больше, нажмите на замок в адресной строке – браузер покажет информацию о сертификате. Сертификаты делятся на типы:

- DV (Domain Validation) – подтверждает только владение доменом, выдается автоматически. Большинство фишинговых сайтов используют именно его.

- OV (Organization Validation) – компания прошла проверку регистрационных данных.

- EV (Extended Validation) – расширенная проверка, в деталях сертификата отображается юридическое название организации.

Если сертификат выдан на имя частного лица или неизвестной организации, не совпадающей с брендом на странице – это весомый повод закрыть сайт немедленно.

Анализ содержания сайта: 5 явных признаков подделки

Когда домен и сертификат не вызвали подозрений, внимательно изучите сам сайт. Мошенники, как правило, не тратят ресурсы на качественный контент – и это их выдает.

1. Ошибки в текстах и некачественные изображения. Опечатки, неестественные формулировки, явно сгенерированные нейросетью фотографии товаров или людей, размытые логотипы – все это признаки наспех собранного ресурса.

2. Минимальный функционал. Работает только форма оплаты или заявки, остальные кнопки и разделы ведут в никуда или возвращают на главную. Настоящий интернет-магазин или сервис функционирует полностью.

3. Фальшивые отзывы. Все отзывы – исключительно положительные, написаны в один день, с одинаковой структурой, без конкретики. Имена вымышленные, фото взяты из стоковых фотографий.

4. Запрос избыточных данных. Вас просят ввести CVV-код, пароль от электронной почты, полные данные паспорта – без очевидной необходимости. Ни один легитимный сервис не запрашивает CVV для «верификации» или пароль от почты для «подтверждения личности».

5. Подозрительные способы оплаты. Оплата принимается только через электронные кошельки (ЮMoney, криптовалюта), перевод на карту физическому лицу или через анонимные платежные системы – без возможности оплатить картой через защищенный эквайринг.

Отсутствие документов и реальных контактов

Настоящий коммерческий сайт обязан публиковать политику конфиденциальности, пользовательское соглашение, юридический адрес и ИНН компании. Если этих документов нет или они ведут на пустые страницы – перед вами мошенническая схема.

Проверьте контакты: позвоните по указанному номеру. Если телефон недоступен, автоответчик говорит о другой компании или связь обрывается – это не совпадение.

✅ Что должно быть на настоящем сайте:

- Политика конфиденциальности и пользовательское соглашение

- Юридический адрес, ИНН, ОГРН

- Рабочий телефон и email

- Несколько способов оплаты через защищенный эквайринг

- Полностью функционирующие разделы

❌ Что выдает мошенников:

- Нет юридических документов или они недоступны

- Контакты не работают

- Оплата только на кошелек или карту физлица

- Форма заявки работает, остальное – нет

- Запрос CVV, пароля или данных паспорта «для проверки»

⚠️ Никогда не вводите CVV-код на незнакомом ресурсе – ни при каких обстоятельствах и ни под каким предлогом.

Дополнительные инструменты проверки

Если визуальный анализ не дал однозначного ответа, воспользуйтесь специализированными сервисами:

- Google Safe Browsing (transparencyreport.google.com/safe-browsing/search) – вставьте URL и получите результат проверки по базе известных фишинговых и вредоносных сайтов.

- VirusTotal (virustotal.com) – проверяет ссылку по десяткам антивирусных баз одновременно.

- Web of Trust (WOT) – расширение для браузера, отображает репутацию сайта на основе оценок сообщества.

- Антифишинговые модули антивирусов – Kaspersky, Dr.Web и другие блокируют переход на известные мошеннические ресурсы в реальном времени.

- Проверка ИНН через сервис ФНС (egrul.nalog.ru) – если на сайте указаны реквизиты, убедитесь, что такая компания реально существует и название совпадает.

Ищите отзывы о подозрительном ресурсе через поисковый запрос: «название сайта» отзывы мошенники. Кавычки сужают выдачу до точного совпадения.

Что делать, если вы уже ввели данные на сайте мошенников

Главное – не паниковать и действовать быстро. Скорость реакции напрямую влияет на ущерб.

- Немедленно смените пароли – в первую очередь на тех сервисах, где используете такой же пароль. Особенно важны почта, Госуслуги, онлайн-банк.

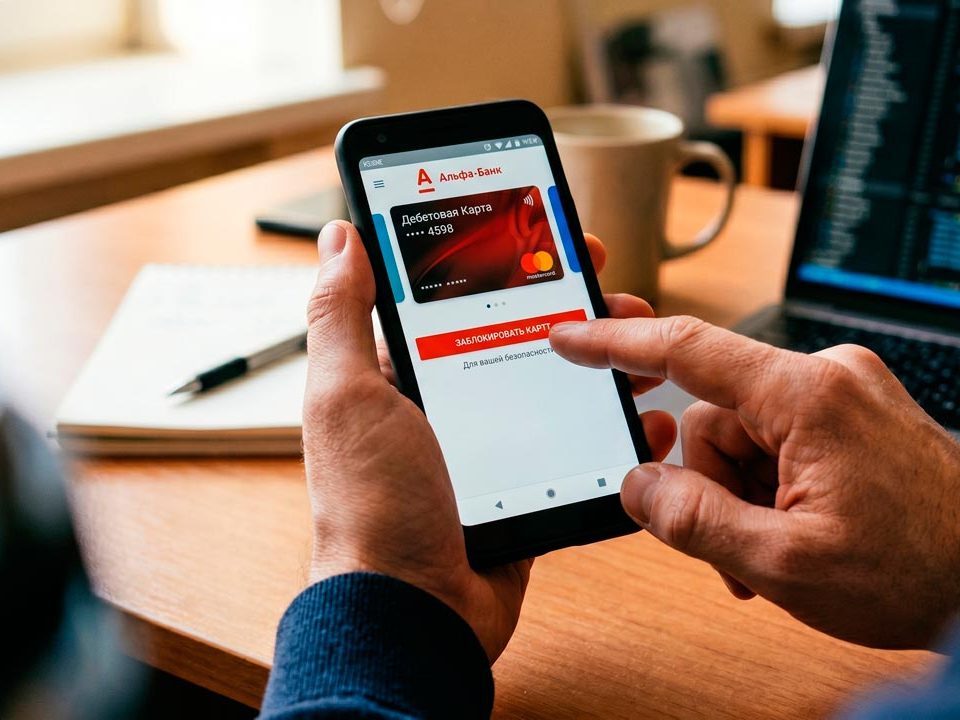

- Заблокируйте карту – позвоните на горячую линию банка (номер указан на обороте карты или в мобильном приложении) и сообщите о возможной компрометации данных. Попросите перевыпустить карту.

- Проверьте устройство антивирусом – если переходили по ссылке, запустите полное сканирование. Вредоносный код мог загрузиться в фоновом режиме.

- Сообщите об угрозе – заполните форму жалобы в Google (safebrowsing.google.com/safebrowsing/report_phishing) и в Яндексе (yandex.ru/support/abuse), а также уведомьте оригинальный бренд, которого имитировал сайт.

Время – деньги. Действуйте в первые 10 минут: банки могут отозвать транзакцию, если она еще не прошла обработку.

Чек-лист: как распознать мошеннический сайт за 1 минуту

- Проверьте домен второго уровня – это оригинал или опечатка?

- Посмотрите возраст домена через Whois – сайту меньше месяца?

- Есть https? Хорошо, но одному замку доверять нельзя.

- Работают ли другие страницы сайта, кроме формы оплаты?

- Требуют CVV, пароль или данные паспорта «для проверки»? → Немедленно закройте страницу.

- Найдите юридические документы и рабочие контакты.

- Проверьте отзывы: вбейте запрос в поисковую систему — «

название сайтамошенники».

Этот чек-лист занимает меньше минуты, но способен уберечь от потери денег и личных данных. Добавь статью в закладки, чтобы иметь ее под рукой в нужный момент.

Часто задаваемые вопросы

Нет. Замок означает только шифрование соединения. Мошенники тоже получают бесплатные SSL-сертификаты – это занимает несколько минут. Проверяйте домен, содержание сайта и наличие юридических документов.

Скопируйте адрес и вставьте его в Google Safe Browsing или VirusTotal. Параллельно проверьте возраст домена через и поищите отзывы по запросу «название сайта мошенники».

Зависит от контекста. Email могут использовать для дальнейших фишинговых рассылок или как первый шаг к взлому аккаунта. Будьте внимательны к входящим письмам и не переходите по ссылкам из неожиданных сообщений.